SPAC

Spoofing & Phishing Awareness Coaching

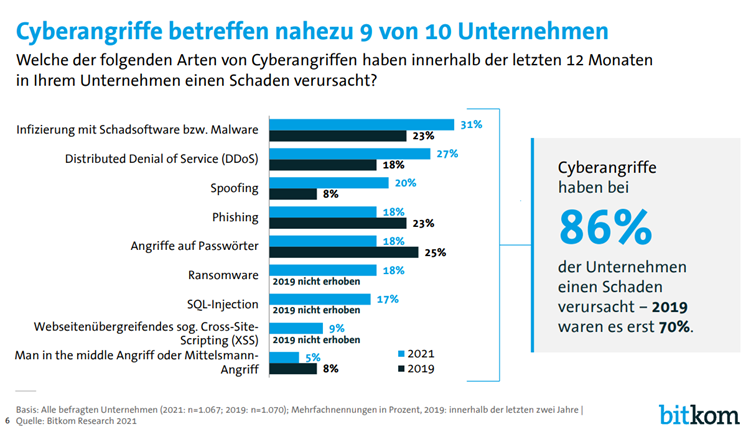

Datensicherheit und Cyberschutz stellen immer höhere Anforderungen an intelligente Assistenzsysteme. Immer neue und effizientere Angriffe sind durch technische, organisatorische und rechtliche Maßnahmen abzuwehren.

Dazu stellt das SPAC-System umfangreiche Instrumente zur Verfügung:

Notfallmanagement für Cyberschutz- und IT-Sicherheit

Auch das beste Sicherheitssystem kann keinen absoluten Schutz vor Cyberangriffen und IT-Störfällen garantieren.

Deshalb muss jede mögliche Schadenssituation mit einem strukturierten Notfall- und Wiederanlaufmanagement beantwortet werden:

Erklärvideo

Erklärvideo

Infoblätter

Infoblätter

SP-Risikoanalyse

Notfallplan Vorlage

Verfahrensanweisung

Verfahrensanweisung

Definitionen

Definitionen

Betonung einer aktiven Haltung, auch „Aufmerksamkeit“. Im Bereich IT-Sicherheit und Cyberschutz bedeutet Awareness das Wissen und die Sensibilität in Bezug auf Risiken von Cyberattacken und mögliche Abwehrmaßnahmen.

Cyberschutz

Cyberschutz oder Cyberverteidigung sind defensive Maßnahmen zum Schutz vor Cyberangriffen und Erhöhung der Cybersicherheit. Der Begriff Proaktive Cyberabwehr betont dabei das aktive Durchführen schützender Maßnahmen, die in Antizipation von Cyberattacken getroffen werden

Coaching

Coaching hat das Ziel, die Prozessqualität in einer Organisation zu steigern. Coaching ist nicht eine konkrete Problemlösung, sondern soll helfen, Problemsituationen selbständig zu lösen und sich persönlich weiterzuentwickeln.

Phishing

Phishing ist eine Spezialform von Spoofing (siehe unten), bei der versucht wird, vertrauliche Daten über gefälschte E-Mails, Websites, Textnachrichten oder Voicemails abzufangen. Mit authentisch wirkenden Mitteilungen ermutigen Kriminelle ungeschulte und unaufmerksame Opfer, ihre PINs, Passwörter, Bank- und Kreditkartendaten preiszugeben.

Spoofing

Von Spoofing spricht man generell, wenn Betrüger*innen ihre Mitteilungen so gestalten, dass sie aussehen, wirken und klingen, als kämen sie von einem anderen Unternehmen oder anderen Personen. Cyberkriminelle tarnen sich dabei oft als seriöse Marken, um Menschen dazu zu bringen, persönliche Informationen wie Passwörter oder Kreditkarten- und Bankdaten preiszugeben. Spoofing ist meist effektiver und wird inzwischen häufiger als Phishing eingesetzt.

IT-Notfall

Ein IT-Notfall kann vorliegen, wenn die am Arbeitsplatz eingesetzten IT-Komponenten nicht mehr wie gewohnt funktionieren. Nicht jede Fehlfunktion von Hardware oder Software ist ein Cyber-Angriff und daraus resultierend ein IT-Notfall.

In der jeweiligen Einrichtung wird ein IT-Notfall in Abhängigkeit von der Bedeutung von Versorgungsprozessen definiert und in einer Checkliste dokumentiert.

Maßnahmeplan Notfall

Der IT-Notfallplan soll bei plötzlich eintretenden Ereignissen und Problemen im IT-Umfeld die Schäden für Organisationen, Unternehmen oder Einzelpersonen begrenzen oder abwenden. Er ist eine Art Handbuch mit einem Katalog von durchzuführenden Maßnahmen und Handlungsanweisungen. Oft besitzt der Notfallplan die Form von Checklisten, die abhängig vom jeweiligen Ereignis abzuarbeiten sind. Ereignisse, bei denen ein Notfallplan Anwendung findet, sind beispielsweise Stromausfälle, technische Störungen, Feuer, Elementarschäden, Einbruch, Vandalismus, Hackerangriffe, kriminelle Handlungen, Personalausfall oder Bedienungsfehler. Dank des Plans kann die Organisation oder das Unternehmen auf jedes dieser Ereignisse angemessen und schnell reagieren. Inhalt des Notfallplans sind technische Anweisungen, Verantwortlichkeiten, Alarmierungsketten, Maßnahmenlisten, Kommunikationsregelungen, Kontaktinformationen oder Maßnahmen für die schnelle Beschaffung von Ersatzteilen. Der Notfallplan umfasst immer sowohl technische als auch organisatorische und rechtliche Informationen.

Sofortmaßnahmen

Sobald ein Vorfall bemerkt wurde, müssen, im Idealfall durch ein geeignetes Werkzeug wie ein SIEM (Security Information and Event Management), umgehend Maßnahmen durchgeführt werden. Tatsächlich kommt es hier nicht auf Details an, sondern auf Geschwindigkeit. In der IT kennt man generell MTTR, “mean time to resolve”, in der Security kommt MTTD noch davor, die “mean time to detect”. Die Sofortmaßnahmen sitzen dazwischen und sind, je nach Situation, dem Notausschalter an einer Industriemaschine gleichzusetzen. Was immer gerade passiert, muss gestoppt werden und im schlimmsten Fall heißt das „lock-down“: eine komplette Plattform herunterfahren, zumindest jedoch die Kommunikation mit den Angreifenden unterbrechen.

Wiederanlaufplan

Der Wiederanlauf-/Wiederherstellungsplan wird in der Regel durch die Verantwortlichen einer Einrichtung erstellt. Er beinhaltet alle Informationen zum Wiederanlauf oder zur Wiederherstellung einer zeitkritischen IT-Ressource. Der BSI-Standard 200-4, (Kapitel 6.10 Wiederanlauf- und Wiederherstellungsplanung) beinhaltet entsprechende Vorlagen und Vorgaben.